PPTP

A PPTP vpn funkciót azonnal használatba vehetjük MikroTik router-en. A Quick Set oldalon a jobb alsó sarokban kell kipipálnunk a VPN Access funkciót és a VPN Address, VPN User megadásával és az alattuk lévő jelszó megadásával már csatlakozhatunk is bárhonnan PPTP vpn kapcsolattal. Természetesen beüzemelhetünk egy OpenVPN csatlakozást is, ha aggódunk a PPTP biztonsága miatt. A PPP – Secrets menüpontban vehetünk fel PPTP kapcsolódáshoz több felhasználót is és hozzájuk tartozó jelszavakat is itt lehet beállítani.

OpenVPN

Linux rendszeren tanúsítvány kell generálnunk, amit fel fogunk tölteni a MikroTik eszközünkre és beállítjuk az OpenVPN szolgáltatást.

Tanúsítványok generálásához én most egy Ubuntu 16.04LTS szerver operációs rendszert fogok használni.

szerver

sudo apt-get install openvpn easy-rsa

cd /etc/openvpn/

sudo mkdir easy-rsa

sudo cp -r /usr/share/easy-rsa/* /etc/openvpn/easy-rsa/

cd /etc/openvpn/easy-rsa/

sudo su [root]

sudo nano vars

export KEY_COUNTRY="HU" export KEY_PROVINCE="P" export KEY_CITY="Budapest" export KEY_ORG="ITFroccs" export KEY_EMAIL="me@itfroccs.com"

source ./vars

./clean-all

./build-ca

./build-key-server server

cd /etc/openvpn/easy-rsa/keys/

generált szerver tanúsítványok másolása a MikroTik eszközre

sudo apt-get install ncftp

ncftpput -u admin 192.168.88.1 / ca.crt server.crt server.key

kliens

sudo su [root]

cd /etc/openvpn/easy-rsa/

source ./vars

./build-key client

MikroTik OpenVPN beállítások

- belépünk a router-be és a fájlok menüpontban már látni fogjuk a legenerált, illetve feltöltött kulcsokat

- rendszer – tanúsítványok menüpontban importáljuk a létrehozot ca.crt server.crt server.key-t

- IP – pool menüpontban hozzunk létre egy ip tartományt az OpenVPN klienseknek

- PPP beállításokban hozzunk létre egy OpenVPN profilt

- PPP – Secrets menüpontban hozhatjuk létre az OpenVPN kliensek felhasználóit [user/password]

- PPP – Interface menüpontban, pedig engedélyezzük az OpenVPN szolgáltatást

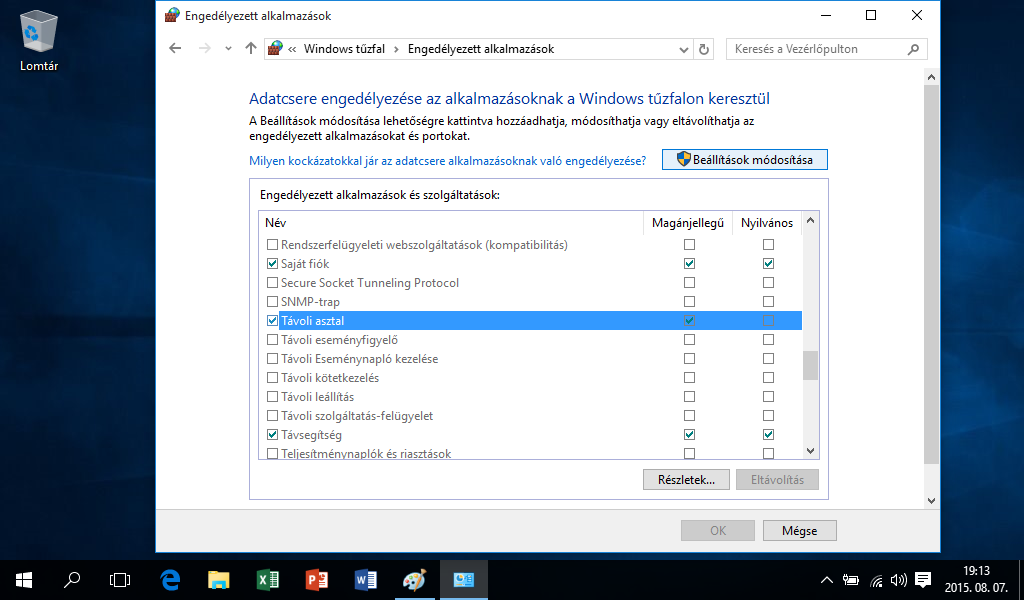

- PPP – Firewall beállításokban engedélyezzük az OpenVPN szolgáltatás portot

Microsoft Windows 10 OpenVPN kliens beállítások

- telepítsük az OpenVPN klienst

- másoljuk be a config mappába a ca.crt client.crt client.key generált kliens tanúsítványokat

- adjuk meg neki a konfig fájlt és csatlakozhatunk

kliens konfigurációs fájl tartalma

client

proto tcp-client

port 1194 (ez az OpenVPN default érték, célszerű megváltoztatni)

remote saját_szerver_ip_domain_vagy_mikrotik_ddns

dev tun

nobind

persist-key

route 192.168.88.0 255.255.255.0 192.168.90.1 (egyedi route beállítás, itt a kliensek 192.168.90.2-192.168.90.10 ip-t kapnak)

tls-client

ca ca.crt (ca, amit generáltunk)

cert client.crt (kliens tanúsítvány, amit generáltunk)

key client.key (kliens kulcs, amit generáltunk)

# redirect-gateway def1

ping 10

verb 3

cipher AES-256-CBC

auth SHA1

pull

auth-user-pass

Köszönöm!

Sokat segítettél!